50 ארגונים נמחקו: האיראנים ממשיכים בתקיפות הסייבר במקביל לטילים

בזמן שהעיניים נשואות לחזית הלחימה הפיזית, מערך הסייבר חושף נתונים דרמטיים על תקיפות סייבר מאיראן במבצע "שאגת הארי". לא פחות מ-50 ארגונים ישראלים חוו אירועי סייבר שהובילו ל"השמדה דיגיטלית" מלאה ומחיקת נתונים. מנגד, זמן הנטרול של תשתיות הפישינג המסוכנות צומצם דרמטית מ-6 שעות ל-31 דקות בלבד

במקביל למערכה הצבאית המתנהלת במישור הפיזי, מתנהלת כל העת מערכת סייבר שקטה ומורכבת מול איראן ושלוחיה. בתדריך לתקשורת שערך מערך הסייבר הלאומי, חושף ראש המערך יוסי כראדי כי מטרתם המרכזית של האיראנים היא לפגוע בתשתיות לאומיות קריטיות ובחיי אדם, כפי שכבר ידענו, אך עד כה הצליח המערך לבלום ניסיונות אלו בהצלחה. עם זאת, הסטת המאמצים של התוקפים למטרות קלות ונגישות יותר, הובילה לפגיעות משמעותיות בארגונים במגזר הפרטי.

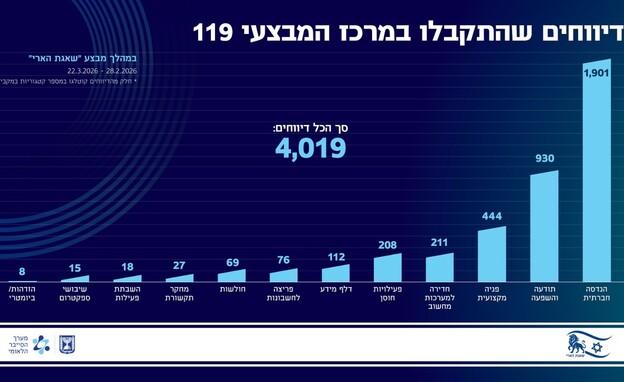

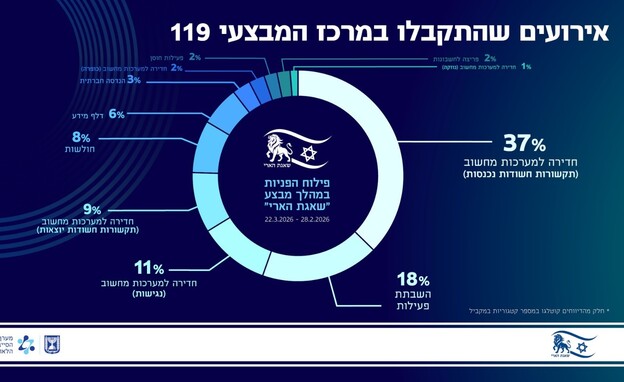

כדי להבין את היקף ועוצמת התקיפות, מספיק להסתכל על הנתונים המגיעים ממרכז המבצעים 119 של המערך: במהלך מבצע "שאגת הארי" התקבלו לא פחות מ-4,019 דיווחים מהמשק ומהציבור, כאשר רובם המוחלט עסק באירועי הנדסה חברתית (1,901 דיווחים) והשפעה תודעתית (930 דיווחים).

עם זאת, מערך הסייבר לא רק ממתין שהפגיעות יתרחשו, אלא פועל באופן אקטיבי לסיכולן. במהלך ימי המבצע הקצרים, המערך הפיק 525 "התרעות אדומות" ממוקדות לארגונים ספציפיים לגבי אינדיקציות וניסיונות חדירה בפועל, וזאת לעומת 2,304 התרעות כאלו בכל שנת 2025. הפנייה הישירה והפרואקטיבית לאותם ארגונים מאפשרת למערך לבלום את התוקפים ולסגור את פרצות האבטחה עוד בטרם נגרם נזק משמעותי לפעילות העסקית.

50 ארגונים בישראל עברו "השמדה דיגיטלית"

למרות ההצלחות בהגנה על התשתיות הלאומיות, במערך הסייבר חושפים נתון דרמטי לגבי המגזר העסקי. במהלך שלושה שבועות בלבד מתחילת "שאגת הארי", נרשמו 50 אירועי תקיפה מוצלחים מסוג CNA (שיבוש והשבתה), אשר הובילו ל"השמדה דיגיטלית" של 50 ארגונים בישראל.

התוקפים האיראנים לא הסתפקו רק בחדירה לרשתות, אלא ביצעו פעולה סיסטמטית של מחיקת מסדי הנתונים של אותם ארגונים, תוך שימוש בשיטות מחיקה מתקדמות המקשות מאוד על שחזור המידע. ברגע שמסד הנתונים נמחק, הפעילות העסקית של הארגון נעצרת לחלוטין עד שמתבצע תהליך ארוך של התאוששות וחזרה מגיבויים. חשוב להדגיש כי אותם 50 ארגונים שנמחקו אינם מוגדרים כתשתיות קריטיות או גורמים חיוניים, אלא ארגונים ועסקים קטנים יותר במשק. נכון להיום, רובם המוחלט של אותם ארגונים הצליחו להשתקם ולחזור לפעילות רגילה לאחר חקירת האירוע ובעזרת גיבויים, אף על פי שישנם מספר אירועים שעדיין מנוהלים על ידי המערך.

חזית מרכזית נוספת במערכה היא מתקפות הפישינג, התוקפים ממקדים מאמצים בביצוע פישינג ממוקד נגד אנשי ביטחון (כולל בני משפחותיהם), תעשייה ביטחונית, אנשי ממשל, אקדמיה ותקשורת, וזאת תוך שימוש בבינה מלאכותית. המטרה במיקוד לאותם אנשי ביטחון אינה רק גניבת מידע, אלא ניסיון להשיג שליטה על מכשירים ומצלמות כדי לאסוף מודיעין ולסגור מעגל פיזי על אותם אישים. לשמחת מערכת הביטחון, ניסיונות אלו לפגוע פיזית באישים דרך הסייבר סוכלו עד כה ללא הצלחה מצד התוקפים.

במקביל, מופצות הודעות פישינג המוניות לציבור הרחב כדי לגנוב כסף או להשחית מידע. בתגובה לאיום, פתח מערך הסייבר הלאומי במבצע מיוחד להורדת זמן הטיפול והנטרול של תשתיות הפישינג. אם בעבר הממוצע הזמן שלקח למערך להוריד תשתית תוקפת מרגע שהופצה עמד על 6 שעות, המבצע המיוחד הוביל לצמצום דרמטי של ל-31 דקות בלבד. כאשר במהלך המבצע הוסרו לא פחות מ-3,180 תשתיות פישינג (עלייה של 79%).

במערך לא עוצרים שם, והגדירו יעד שאפתני לרדת לזמן תגובה של 6 דקות בלבד, כדי לפגוע ביעילות התקיפה בדקות הקריטיות הראשונות שלה. להערכת מערך הסייבר, צמצום זמן הנטרול הזה חוסך למשק הישראלי עשרות עד מאות מיליוני שקלים בשנה. למרות ההצלחה הטכנולוגית, במערך מודים כי קיים קושי מהותי לדעת במדויק כמה אזרחים לחצו על הקישורים ונפלו קורבן, וזאת בין היתר משום שאין כיום במדינת ישראל חובת דיווח מוסדרת על אירועים מסוג זה.

נקודת תורפה משמעותית נוספת שחזרה גם במערכה הזאת היא רמת ההגנה הנמוכה של מצלמות אבטחה בעסקים ובמרחב האזרחי. במערך מציינים כי איראן וחיזבאללה מנהלים מערכה שלמה כדי להשתלט על מצלמות אלו, תוך ניצול פערי אבטחה פשוטים, כדי לאסוף מודיעין איכותי שישמש אותם לסגירת מעגלים.

ראש מערך הסייבר סיכם ומתריע כי רמת ההגנה והמודעות הנמוכה בקרב חלק מבעלי העסקים והמנכ"לים בישראל מקשה על היכולת להגן על המדינה. הוא קורא לקדם בדחיפות את "חוק הסייבר", אשר יגדיר רמות אבטחה מחייבות לארגונים חיוניים ויעניק למערך הסייבר הלאומי את הכלים הנדרשים (כמו חובת דיווח) כדי להתמודד עם האיומים ההולכים ומתפתחים ולמנוע פגיעה רוחבית במשק.