עושים סדר: אלו קבוצות הסייבר האיראניות שפועלות נגד ישראל

על רקע ההסלמה האזורית, מחלקת המחקר של צ'ק פוינט מפרסמת מיפוי עדכני של קבוצות סייבר המזוהות עם איראן, שפועלות במודל משולב של ריגול, שיבוש, פעילות הרסנית ופריצה והדלפת מידע. הדוח צופה התרחבות בפעילות הסייבר האיראנית לעבר ארה"ב ומדינות המפרץ

ההסלמה האזורית לא נשארת בגבולות הפיזיים. לאחר שאתמול המוני ישראלים קיבלו הודעת פישינג זדונית, שהתחזתה לפיקוד העורף, דוח חדש של חברת צ'ק פוינט מצביע על התרחבות צפויה בפעילות הסייבר האיראנית, כולל לעבר ארה"ב ומדינות המפרץ. במחלקת המחקר של החברה מיפו שורה של קבוצות המזוהות עם משמרות המהפכה ומשרד המודיעין האיראני, וטוענים כי המודל הנוכחי משלב ריגול, שיבוש והרס לצד מבצעי השפעה תודעתית - בזירה אזורית ובין-לאומית.

Cotton Sandstorm: תגובה מהירה, שיבוש והשפעה

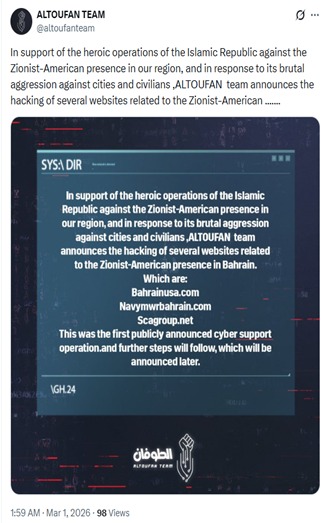

Cotton Sandstorm, המזוהה עם משמרות המהפכה, פועלת במודל משולב של שיבוש והשפעה תודעתית, לרוב כתגובה מהירה לאירועים גיאו-פוליטיים.

לפי הדוח, בין השיטות: השחתת אתרים, מתקפות מניעת שירות (DDoS), השתלטות על חשבונות דוא"ל וגניבת מידע לצורך קמפייני hack-and-leak - פריצה וגניבה של מידע ולאחר מכן הדלפתו לציבור כדי לייצר מבוכה או לחץ. עוד צוין כי בוצעה חדירה לחברת IPTV אמריקאית ושידור מסרים שנוצרו באמצעות AI, לצד תקיפות נגד גופי ממשל ותשתיות בבחרין ושימוש בנוזקות ובהתחזויות שונות בעת הסלמה אזורית.

Educated Manticore: התחזות מתוחכמת לאנשי תקשורת ואקדמיה

Educated Manticore, המזוהה עם זרוע המודיעין של משמרות המהפכה, מתמקדת בריגול ממוקד באמצעות הנדסה חברתית.

בדוח מתוארים קמפייני spear-phishing - ניסיון דיוג ממוקד כלפי אדם מסוים תוך שימוש בפרטים אישיים אמיתיים כדי לבנות אמון - נגד עיתונאים, חוקרים ואקדמאים. בין היתר נעשה שימוש בעמודי התחזות לשירותים כמו וואטסאפ, מיקרוסופט טימס וגוגל מיט, כדי לגנוב סיסמאות וטוקנים ולאסוף מידע רגיש, ולעתים גם נתוני מיקום.

MuddyWater: ריגול מתמשך בתוך ארגונים

MuddyWater, המזוהה עם משרד המודיעין האיראני, פועלת לאורך זמן בתוך ארגונים ממשלתיים ותעשייתיים. לפי המחקר, הקבוצה מפיצה קמפייני פישינג רחבי היקף, משתמשת בכלי שליטה מרחוק ובשירותי שיתוף קבצים לגיטימיים להפצת קבצים זדוניים. עוד מצוין שימוש בכלים מובנים של Windows כמו WMI - רכיב ניהולי שמאפשר להריץ פקודות ולבצע פעולות מרחוק בתוך רשת ארגונית - מה שמאפשר לתוקפים לפעול מבלי להתקין תוכנות חיצוניות ולעורר חשד.

Void Manticore ו-Agrius: הדלפות ומתקפות הרס במסווה כופר

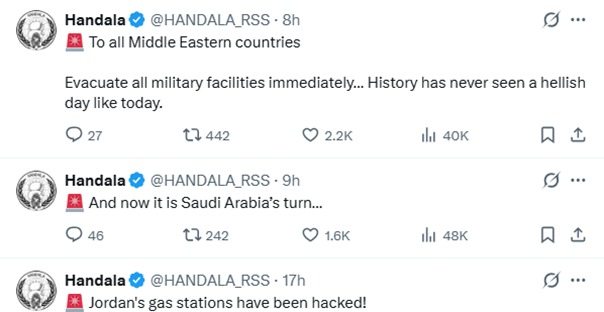

Void Manticore, המוכרת גם בשם חנדלה (Handala), מתמקדת בפעילות hack-and-leak ובהשפעה פסיכולוגית. לפי הדוח, הקבוצה חודרת לחברות כדי לגנוב מידע, מפרסמת אותו בתזמון מחושב ומנצלת ספקי IT כדי להגיע ליעדים משניים. עוד צוין כי אותרו סריקות לאיתור חולשות באפליקציות חיצוניות.

בשבוע שעבר הם עלו לכותרות כשפרצו למיילים של שירותי בריאות כללית, ורק אתמול טענו שהם תוקפים את התשתית גז/נפט של ישראל, אולם לא סיפקו הוכחות לכך.

קבוצת Agrius, גם היא מזוהה עם משרד המודיעין האיראני, פועלת במודל הרסני במסווה של מתקפות כופר. בדוח נטען לשימוש בכלי מחיקה ולהסוואה בדמות דרישת כופר, לצד ניצול שרתי אינטרנט חשופים וטכניקות המאפשרות תנועה רוחבית בתוך רשת ארגונית. בנוסף, צוין כי במהלך מלחמת 12 הימים ביוני 2025 בוצעו סריקות של מצלמות אבטחה פגיעות בישראל, כדי להעריך נזק ולהשיג תמונת מצב מהשטח.

לדברי סרגי שוקביץ', מנהל קבוצת המודיעין בצ'ק פוינט, “בניגוד להסלמות קודמות, שבהן עיקר הפעילות התמקדה בישראל, אנו רואים כעת פוטנציאל להרחבה של טווח היעדים - כולל ארה"ב ומדינות המפרץ, ובראשן איחוד האמירויות. האקו-סיסטם האיראני פועל במודל רב-שכבתי, שבו ריגול, שיבוש והשפעה תודעתית משתלבים זה בזה. המשמעות היא שהעימות במרחב הסייבר אינו תחום עוד לגבול גיאוגרפי מסוים, אלא מתנהל בזירה בין-לאומית רחבה יותר, בהתאם לאינטרסים האסטרטגיים של איראן”.